Czym jest DNSSEC?

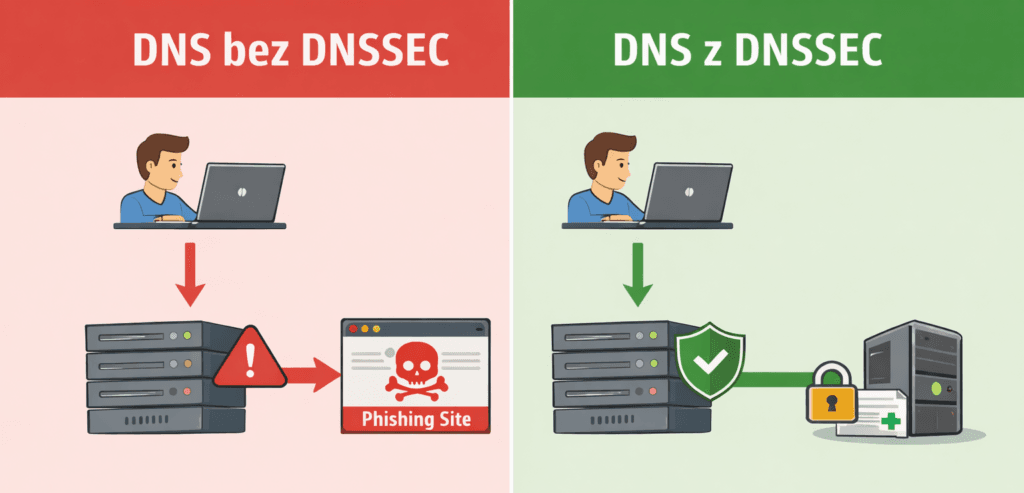

DNSSEC (Domain Name System Security Extensions) to rozszerzenie systemu DNS, które ma na celu zabezpieczenie odpowiedzi DNS przed fałszerstwem. W praktyce DNSSEC pozwala sprawdzić, czy odpowiedź DNS, którą otrzymuje przeglądarka lub serwer, pochodzi z zaufanego źródła i nie została zmieniona po drodze. Standardowy DNS nie weryfikuje autentyczności odpowiedzi – DNSSEC wprowadza mechanizm kryptograficznego podpisywania rekordów DNS.

Dlaczego standardowy DNS nie jest wystarczająco bezpieczny?

Klasyczny DNS został zaprojektowany w czasach, gdy bezpieczeństwo Internetu nie było priorytetem.

W efekcie:

- odpowiedzi DNS nie są podpisywane,

- użytkownik zatem nie ma pewności, czy adres IP jest prawidłowy,

- możliwe są więc ataki typu DNS spoofing lub cache poisoning.

Użytkownik wpisuje więc poprawny adres strony, ale może zostać przekierowany na fałszywy serwer.

Jak działa DNSSEC w praktyce

DNSSEC opiera się na kryptografii klucza publicznego:

- Strefa DNS jest podpisywana kluczem prywatnym.

- Do DNS dodawane są rekordy z podpisami kryptograficznymi.

- Resolver DNS (np. operatora Internetu) weryfikuje podpis.

- Jeśli podpis się zgadza – odpowiedź jest wiarygodna.

- Jeśli nie – odpowiedź zostaje odrzucona.

Użytkownik końcowy nie widzi tego procesu – wszystko odbywa się automatycznie w tle.

Przed czym chroni DNSSEC?

DNSSEC zwiększa bezpieczeństwo domeny i użytkowników, chroniąc m.in. przed:

- DNS spoofingiem – podszywaniem się pod serwer DNS

- cache poisoningiem – zatruwaniem pamięci DNS

- przekierowaniem na fałszywe strony (phishing)

- podstawianiem fałszywych serwerów poczty lub stron WWW

To szczególnie ważne dla:

- stron firmowych,

- sklepów internetowych,

- serwisów z logowaniem,

- poczty e-mail w domenie.

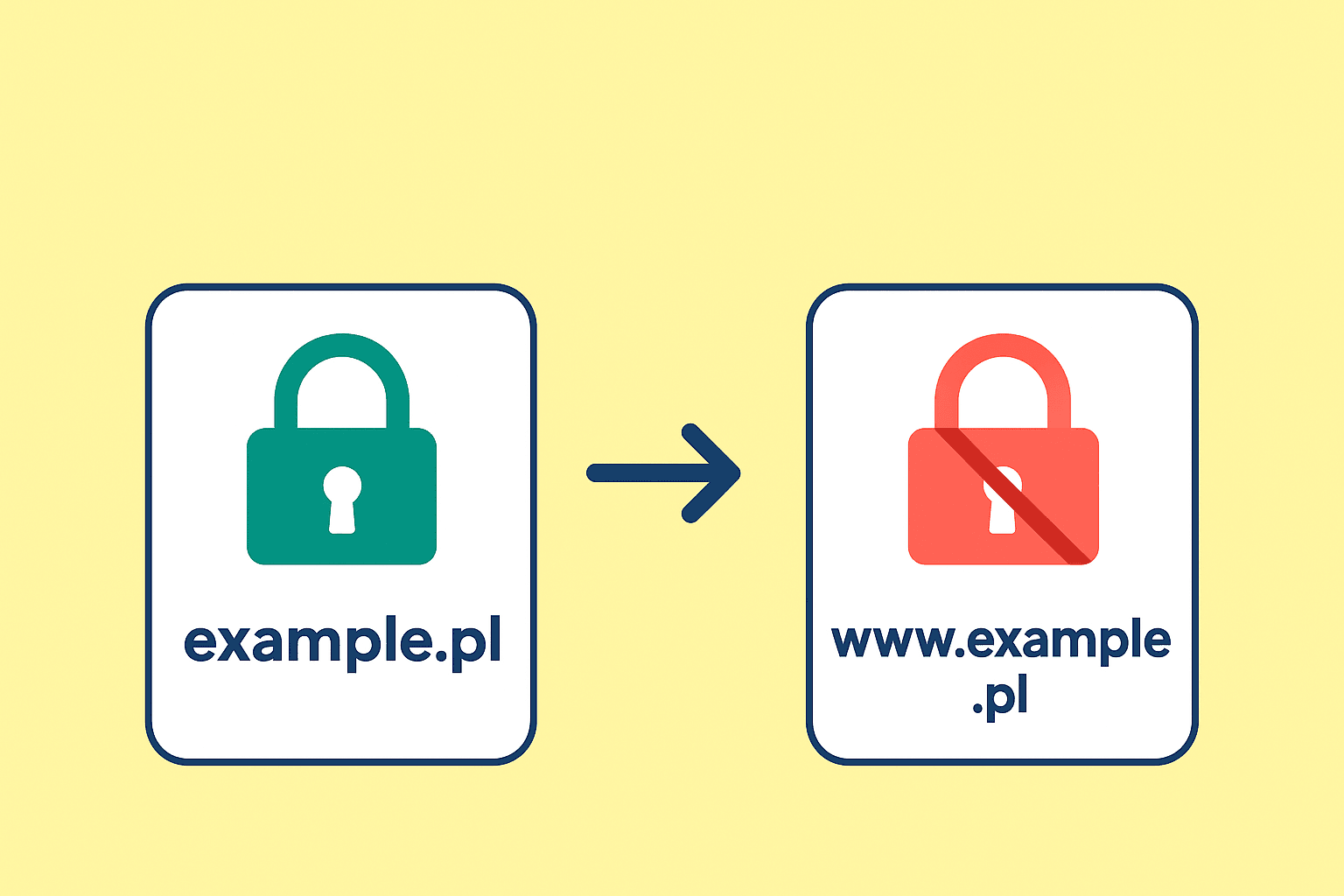

DNSSEC a certyfikat SSL – czy to to samo?

Nie. DNSSEC i SSL (HTTPS) nie konkurują ze sobą – one się uzupełniają.

| DNSSEC | SSL / TLS |

|---|---|

| Chroni zapytania DNS | Chroni transmisję danych |

| Działa „przed” połączeniem | Działa w trakcie połączenia |

| Zapobiega fałszywym odpowiedziom DNS | Szyfruje dane użytkownika |

W efekcie najlepsza praktyka to stosowanie obu rozwiązań jednocześnie.

Czy każda domena może mieć DNSSEC?

Większość współczesnych domen obsługuje DNSSEC, ale muszą być spełnione warunki:

- rejestr domeny wspiera DNSSEC (np. .pl – tak),

- operator DNS umożliwia podpisywanie strefy,

- konfiguracja musi być poprawna (błędy oznaczają niedostępną domenę).

Dlatego DNSSEC należy włączać świadomie i ostrożnie.

Czy DNSSEC ma wady?

DNSSEC jest bardzo bezpieczny, ale ma też swoje ograniczenia:

- błędna konfiguracja może unieruchomić domenę,

- zarządzanie kluczami wymaga uwagi,

- nie chroni samej strony (np. przed malwarem).

Mimo to, dla większości stron korzyści znacznie przewyższają ryzyko.

Podsumowanie

DNSSEC to technologia, która:

- zwiększa bezpieczeństwo DNS,

- chroni użytkowników przed fałszywymi odpowiedziami,

- uzupełnia SSL i inne zabezpieczenia,

- jest coraz częściej standardem, a nie dodatkiem.

DNSSEC to jeden z elementów dobrych praktyk bezpieczeństwa domen. Jeśli zależy Ci na stabilnej i bezpiecznej domenie – DNSSEC warto mieć włączony.

W serwisie RejestracjaDomen.pl możesz włączyć DNSSEC – wystarczy, że prześlesz nam konfigurację z autoryzowanego adresu email w celu założenia DNSSEC dla Twojej domeny.

O szczegółach konfiguracji opowiemy w kolejnym wpisie!